![12309129038-sauron_1024[1]](http://cdn-5859be45f911ca35ec95022d.closte.com/wp-content/uploads/2016/08/12309129038-sauron_10241.jpg)

Експерите и истражувачите по компјутерска безбедност обелоденија дека откриле напредна malware платформа, која оперирала недектирана најмалку последниве пет години.

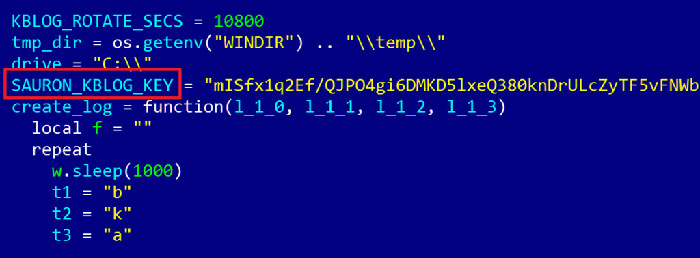

Добродојдовте во ProjectSauron. Според експертите „Проект Саурон“ е толку напреден и добро дизајниран малициозен софтвер, што веројатно зад него стои државно спонзорирано хакерска група, т.е. дека е фундиран и нарачан од некоја влада или разузнавачка организација. Malware-от е активен најмалку од 2011 година, а таргетира(л) високопрофилни компјутерски мрежи во Русија, Кина, Шведска и други земји.

Досега е откриен на повеќе од 30 заразени локации, меѓу кои и авиокомпанија од Кина, амбасада во Белгија и неидентификувана организација во Шведска. Заслужен за тоа е заедничкиот труд на безбедносните компании Symantec и Kaspersky Lab.

За разлика од обичниот malware кој ги таргетира просечните потрошувачи и афектира регуларни компјутери, ProjectSauron (наречен и Remsec) има поспецифичен фокус, макар што и тој работи на вообичаените Microsoft Windows платформи. Дизајниран е специјално за да се инфилтира во компјутерски мрежи на државни влади, воени организации, научно-истражувачки центри и корпоративни IT системи. Кога ќе се инфилтира, Sauron ја шпиунира заразената мрежа, отворајќи backdoor кон компромитирани системи, снимање на активноста на тастатурата (keylogging) и крадење на лични информации, како податоци за корисникот и пасворди.

ProjectSauron доаѓа од референцата кон „Sauron“ во кодот на софтверот, а Symantec вели дека е дело од претходно непозната хакерска група која се нарекува Strider – и која очигледно, според референците во имињата, се состои од големи фанови на The Lord of the Rings.

ProjectSauron доаѓа од референцата кон „Sauron“ во кодот на софтверот, а Symantec вели дека е дело од претходно непозната хакерска група која се нарекува Strider – и која очигледно, според референците во имињата, се состои од големи фанови на The Lord of the Rings.

Една од причините што на експертите им требало толку долго за да го детектираат ProjectSauron е што malware-от е дизајниран да биде речиси невидлив, со тоа што напаѓачите користат уникатен код за секој посебен таргет. Тоа значи дека malware-от не ги возбудува алармите кај компјутерските научници, кои обично трагаат по поинаков сет на траги кога се обидуваат да детектираат малициозен код. Па така, Kaspersky го откри дури лани, кога еден од клиентите побара од компанијата да испитаат некаква чудна аномалија во мрежниот сообраќај.

„Напаѓачите очигледно знаат дека ние како истражувачи секогаш трагаме по одредени шеми (patterns). Тргни ги шемите и операцијата е многу потешка за откривање“, велат од Kaspersky Lab.

Исто така, голем дел од активноста на malware-от се одвива преку мрежата, што значи дека постои само во работната меморија на компјутерот и никогаш не е зачуван на хард дискот. Тоа исто така го отежнува неговото откривање, и е уште една потврда дека кои и да се хакерите од Strider, „тоа се технички многу способни напаѓачи“.

Добрите вести се дека активноста на ProjectSauron изгледа целосно прекината во последнава година, кога се работи за заразените сајтови за кои се свесни истражувачите од Kaspersky и Symantec. Сепак, не можат да гарантираат дека ќе остане така. На крајот на краиштата, експертите се убедени дека ваква софистицирана malware платформа морала да има некаква владина поддршка, и веројатно нема да заврши тука.

„Сметаме дека операција со ваква комплексност, насочена кон крадење на доверливи и тајни информации, може да биде извршена само со поддршка на државен апарат“, велат од Kaspersky. „ProjectSauron веројатно подразбирал работа на неколку тимови од специјалисти и буџет од милиони долари… Знаеме за повеќе од 30 нападнати организации, но сигурни сме дека ова е само капка во морето“.